Technology News : દેશમાં ઇલેક્ટ્રોનિક વોટિંગ મશીન (EVM) પર ઘણીવાર ચર્ચા થાય છે. કેટલાક લોકો દલીલ કરે છે કે તે સંપૂર્ણપણે સુરક્ષિત છે, જ્યારે અન્ય લોકો તેને હેક કરી શકાય છે કે કેમ તે અંગે પ્રશ્ન કરે છે. સત્ય એ છે કે EVM ડિઝાઇન કરતી વખતે સરળતા અને એકલ કામગીરીને પ્રાથમિકતા આપવામાં આવી હતી, પરંતુ સુરક્ષા સ્તરો અને ઓડિટ મિકેનિઝમ્સ તેમને વધુ મજબૂત બનાવે છે.

VVPAT

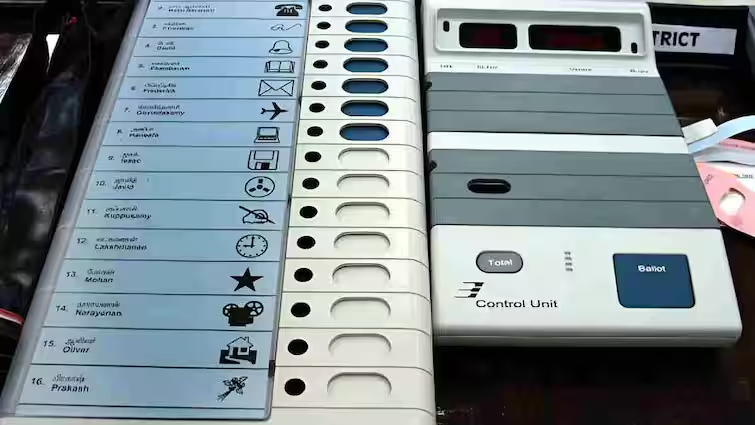

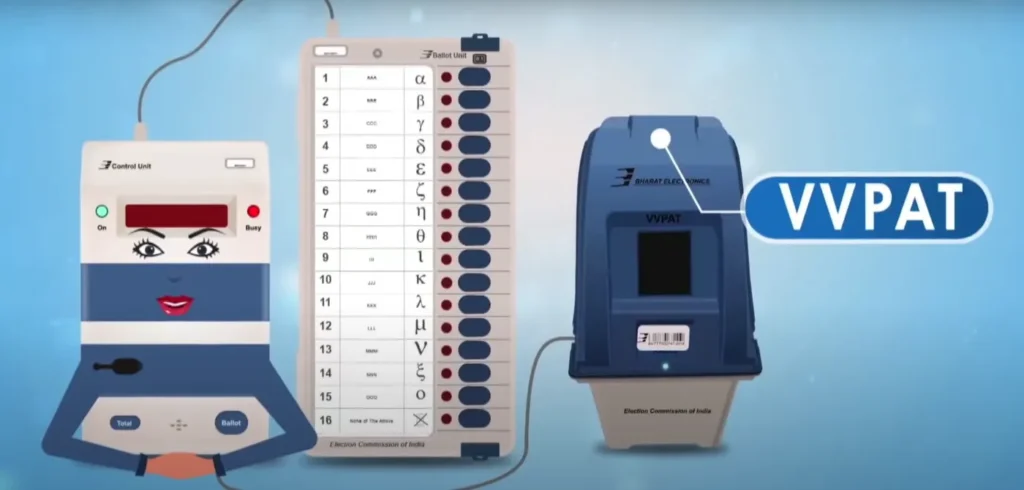

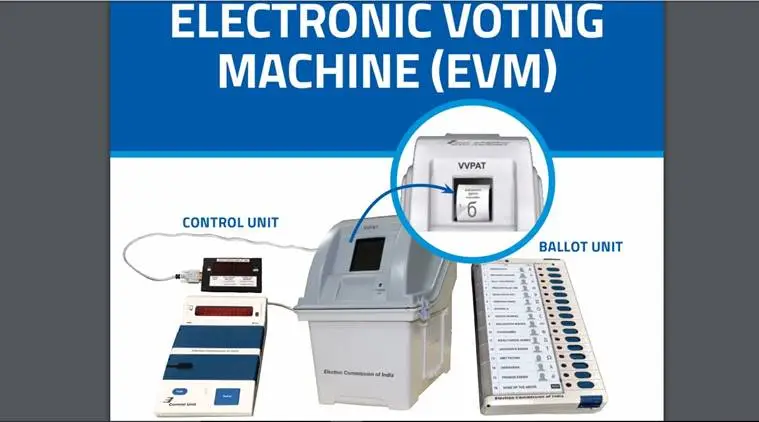

VVPAT (મતદાર-ચકાસાયેલ પેપર ઓડિટ ટ્રેઇલ) સિસ્ટમ, જે EVM સાથે ઇન્સ્ટોલ કરેલી છે, તે મતદારની પસંદગીની કાગળની રસીદ દર્શાવે છે, અને આ પેપર રોલ્સને પછીથી ગણી શકાય છે. જો કોઈ શંકા ઊભી થાય, તો VVPAT ની ગણતરી કરીને EVM રેકોર્ડ ચકાસવામાં આવે છે. આ એક મહત્વપૂર્ણ ઓડિટ સ્તર છે જે કોઈપણ તકનીકી વિવાદમાં નિર્ણાયક સાબિત થઈ શકે છે.

સંશોધન અને સુરક્ષા પ્રશ્નો

ઘણા આંતરરાષ્ટ્રીય અને ભારતીય સંશોધન પત્રોએ દર્શાવ્યું છે કે કોઈપણ ઇલેક્ટ્રોનિક મતદાન પ્રણાલી સૈદ્ધાંતિક રીતે નબળાઈઓ ધરાવે છે જો મશીન ભૌતિક રીતે ખોલવામાં આવે અને તેની સાથે ચેડાં કરવામાં આવે, અથવા જો સંગ્રહ દરમિયાન સુરક્ષા જાળવવામાં ન આવે. તેથી, સુરક્ષા ફક્ત મશીનની આંતરિક ડિઝાઇન સુધી મર્યાદિત નથી પરંતુ સમગ્ર ચૂંટણી પ્રક્રિયા પર આધાર રાખે છે: ઉત્પાદન, સંગ્રહ, પરિવહન, મતદાન મથકનું સંચાલન અને ગણતરી. આ પાસાઓમાં દેખરેખ, પક્ષના પ્રતિનિધિઓની હાજરી અને ચૂંટણી પછીની C&V (તપાસ અને ચકાસણી) પ્રક્રિયાઓનો સમાવેશ થાય છે.

EVM ની મૂળભૂત ડિઝાઇન અને સુરક્ષાનું પ્રથમ સ્તર

ભારતના EVM હાર્ડવેર-આધારિત છે અને ઑફલાઇન કાર્ય કરવા માટે ડિઝાઇન કરવામાં આવ્યા છે, એટલે કે તે કોઈપણ નેટવર્ક અથવા ઇન્ટરનેટ સાથે જોડાયેલા નથી. તેમની સર્કિટરી, મેમરી અને વોટ સ્ટોરેજ સ્થાનિક છે, જેના કારણે રિમોટ હેકિંગ માટે ઇન્ટરનેટ ઍક્સેસ અશક્ય બને છે. આ ડિઝાઇન EVM નું સૌથી મૂળભૂત સુરક્ષા સ્તર છે.

શું ભારતમાં હેકિંગના વાસ્તવિક અહેવાલો આવ્યા છે?

આવા દાવાઓ સમયાંતરે સામે આવ્યા છે, અને કેટલાક વ્યક્તિઓએ હેકિંગનો દાવો પણ કર્યો છે, પરંતુ ચૂંટણી પંચ અને ત્યારબાદની ચકાસણીમાં ઘણીવાર આ દાવાઓ પાયાવિહોણા જણાયા છે. ચૂંટણી પંચે વારંવાર જણાવ્યું છે કે EVM-VVPAT સિસ્ટમ મજબૂત અને વિશ્વસનીય છે, અને ચૂંટણી ઓડિટમાં કોઈ ચેડાં જોવા મળ્યા નથી.

કઈ તકનીકો અને પ્રક્રિયાઓ EVM ને સુરક્ષિત બનાવે છે?

નેટવર્ક ઍક્સેસનો અભાવ રિમોટ હુમલાઓને મુશ્કેલ બનાવે છે. પરવાનગી-આધારિત પ્રોગ્રામિંગ અને હેશ-ચેકિંગ મશીનોના ફર્મવેર અને મેમરીને નિયંત્રિત કરે છે. કોઈપણ મત ગણતરી દરમિયાન સમાધાન માટે VVPAT ઓડિટ ટ્રેલનો ઉપયોગ થાય છે. દ્વિ-પક્ષીય પ્રોટોકોલ અને કડક લોજિસ્ટિક્સ (સમન્વયિત સંગ્રહ, વેરહાઉસ મોનિટરિંગ, પાર્ટી ઇન્સ્પેક્ટર) સુરક્ષાના બહુવિધ સ્તરો બનાવવા માટે ભેગા થાય છે.